![]()

Kibana 安全更新公告(ESA-2025-09)

Elastic 官方於 2025 年 6 月 24 日發布重大安全公告,指出 Kibana 中的報表功能存在 漏洞(CVE-2025-2135)嚴重等級(CVSS 9.9 Critical),攻擊者可能透過惡意 HTML 頁面觸發記憶體損毀。

影響版本

7.17.28 及更早版本

8.0.0 ~ 8.17.7

8.18.0 ~ 8.18.2

9.0.0 ~ 9.0.2

受影響環境

使用 PDF 或 PNG 報表功能的自托管 Kibana 或 Elastic Cloud Kibana 實例。

不影響 CSV 報表功能。

Serverless 專案 不受影響。

建議措施

Kibana 立即升級至安全版本:

- 7.17.29 / 8.17.8 / 8.18.3 / 9.0.3

無法升級者請採以下因應措施:

設定網路政策,只允許 Kibana 本地存取報表生成功能快更新至已修補版本,以確保系統長期安全。

- 停用報表功能 (kibana.yml):

xpack.reporting.enabled: false - 僅允許信任使用者產生 PDF/PNG 報表

8版參考:報表進階設定

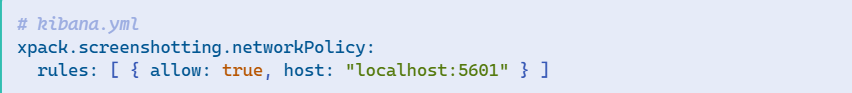

9版參考:報表存取控制 - 設置網路政策限制:防止未授權流量導向惡意網站。但仍須允許 Chromium 連回 Kibana (kibana.yml)

Elastic Cloud 環境:

由於 Docker 容器內已有 seccomp‑bpf 和 AppArmor 保護,風險已降低,但仍建議:

- 停用 Reporting 功能:

同樣可在 kibana .yml設定加上:xpack.reporting.enabled: false

詳細設定請參考官方操作指南 - 限制報表產生權限:

僅授權信任使用者產生 PDF/PNG 報表,具體方式同自托管環境(8.x/9.x 版本分別路徑一致)。

安全性建議

▲ 定期檢查並更新 Elastic Stack 各元件版本。

▲ 限制報表的使用角色權限。

本公司高度重視客戶系統安全,已協助多家企業進行版本檢測與升級建議。如需支援或有相關疑問,歡迎與我們聯繫,確保您的 Kibana 部署環境持續安全穩定。